Cyberpunk 2077: come risolvere ogni enigma della matrice del codice del protocollo di crittografia e violazione

Sommario

Cyberpunk 2077 è pieno di cose da fare e una delle tante caratteristiche del gioco è una sequenza di rompicapo che incontrerete più volte durante il gioco. All'inizio può essere confusa, ma una volta capito il funzionamento, potrete farcela ogni volta.

Il rompicapo della matrice del codice è essenzialmente una sequenza di lettere e numeri in cui è necessario lavorare secondo uno schema calcolato per soddisfare codici specifici per ottenere i risultati desiderati. Questi possono variare notevolmente in termini di risultati e difficoltà, ma il metodo rimane lo stesso per tutti i rompicapo di Cyberpunk 2077.

Quando incontrerete l'enigma della matrice di codice in Cyberpunk 2077?

Il modo più frequente per affrontare un enigma di Code Matrix è il Protocollo di violazione, un metodo di quickhacking utilizzato per penetrare nelle telecamere e in altri tipi di tecnologia. Di solito, questa sarà la prima cosa che farete attraverso il quickhacking.

Tuttavia, non è l'unica volta che vi imbatterete in questa sfida: potrete trovarla anche attraverso frammenti criptati, che richiedono il completamento di una Matrice di codice per rompere la crittografia.

Infine, spesso sarete in grado di "entrare" in determinate tecnologie e macchine per prendere il controllo dei sistemi o per estrarre eurodollari e componenti come ricompensa. Indipendentemente da ciò che state cercando di realizzare, il design dei puzzle segue sempre lo stesso schema.

Qual è il vantaggio di un protocollo di violazione, di una crittografia o di un Jack In?

Il Protocollo di violazione di solito vi darà un vantaggio in combattimento riducendo il costo della RAM di un successivo attacco rapido, ma a volte può anche avere l'opzione di disattivare un intero sistema di telecamere di sicurezza. È sempre meglio esaminare la sequenza richiesta per vedere quali ricompense potreste aspettarvi dal successo.

Se state cercando di violare la crittografia su un frammento, vi conviene salvare prima di tentare, per sicurezza. Di solito non avrete un'altra possibilità se va male, e questo a volte può danneggiare le vostre possibilità in una missione storia.

Man mano che si va avanti nel gioco, la circostanza in cui probabilmente ci si imbatterà sempre più spesso è quella di avere la possibilità di "entrare" in determinate tecnologie e di estrarre eurodollari e componenti. Si tratta di un modo estremamente efficace per accumulare componenti e denaro, e spesso è possibile completare due o addirittura tutte e tre le sequenze con una sola corsa.

Guarda anche: Call of Duty Modern Warfare 2: nuova modalità DMZCome funziona il rompicapo della matrice di codice in Cyberpunk 2077?

Quando si affronta un rompicapo Code Matrix, la cosa più importante da tenere a mente è che si può dedicare tutto il tempo che si vuole all'analisi della tavola e delle sequenze necessarie prima di iniziare. Anche se una volta iniziato il rompicapo si avrà un timer, se si esegue un'analisi adeguata in anticipo il timer non avrà importanza.

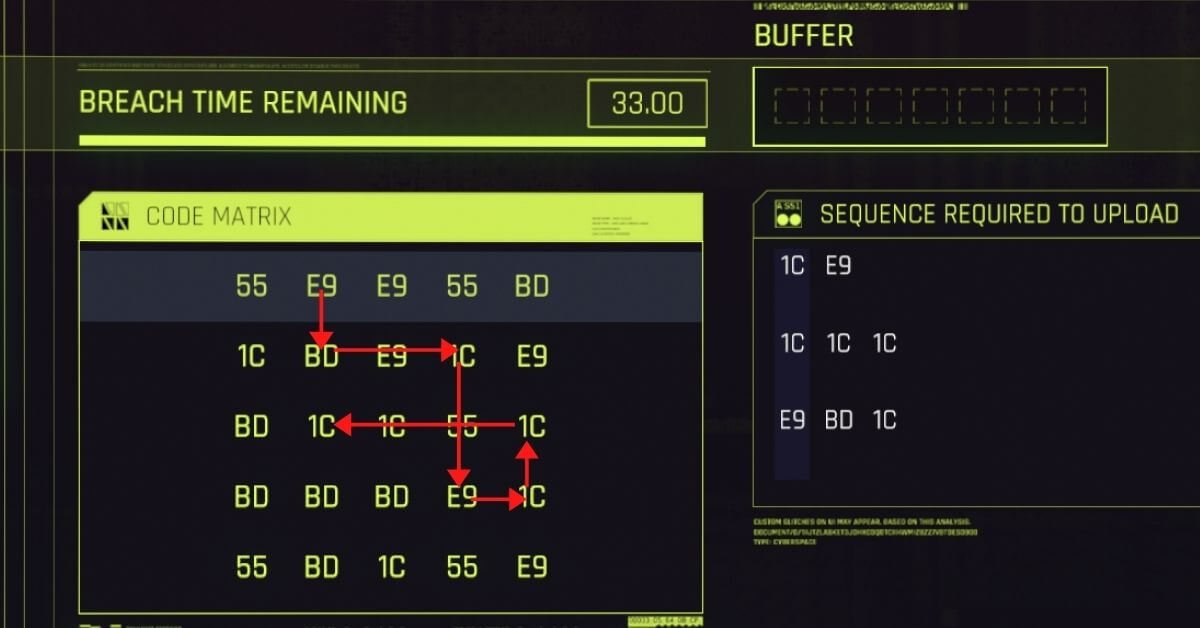

Come si vede qui, la matrice di codice sarà una griglia di cinque righe di cinque voci alfanumeriche. A destra della griglia si trovano le sequenze di soluzioni che si vogliono ricreare.

Il campo del buffer indica il numero di ingressi consentiti per ricreare una o più sequenze. Non sempre sarà possibile completarle tutte. A volte sarà possibile completare solo una sequenza alla volta, ma ci saranno momenti in cui sarà possibile completarle tutte e tre.

Guarda anche: Sblocca l'esperienza di gara definitiva: i trucchi di Need for Speed Heat per Xbox One!Per iniziare a ricreare lo schema, è necessario selezionare una delle cinque voci della riga superiore, quindi sarà possibile selezionare solo dalla colonna discendente la voce successiva. Una volta selezionata una voce, non sarà più possibile selezionarla per il resto del puzzle della matrice di codici.

A partire da questo punto, le scelte dovranno seguire uno schema perpendicolare. Ciò significa che si alterneranno le direzioni orizzontali e verticali.

In questo rompicapo della Matrice dei Codici, una delle sequenze a cui si mira è "E9 BD 1C": se si parte dall'alto e si sceglie l'E9 nella seconda riga da sinistra, è necessario seguire la colonna in verticale.

Da qui, si può scegliere una qualsiasi delle tre voci del BD in quella colonna per continuare la sequenza, ma bisogna tenere presente che è necessario dirigersi orizzontalmente verso un 1C dopo aver selezionato il BD. Fortunatamente, tutti e tre hanno questa opzione.

Dopo essersi orientati orizzontalmente, è necessario alternare la selezione della voce successiva in direzione verticale. Quindi, se si vuole ricreare la voce "1C E9", è necessario trovare un 1C che abbia un E9 sopra o sotto di esso.

Qui sopra vedrete un grafico che mostra come si presenta questa progressione sulla griglia, partendo dalla riga superiore E9 e terminando con l'1C finale. Questo è solo un esempio, ma potete vedere come dovete alternare linee verticali e orizzontali, e alla fine l'immagine sottostante mostra il risultato finale di questo schema.

Una volta compreso il loro funzionamento, sarete in grado di risolverli ogni volta. Ricordate, non iniziate a selezionare le cose prima di aver pianificato l'intero schema. Non c'è bisogno di concedersi questo tempo.

Seguendo queste linee guida, sarete in grado di gestire ogni Matrice di Codice che vi si presenta, sia che si tratti di un Protocollo di violazione, di un "Jack In" o di violare la crittografia di uno shard. Determinate il vostro schema e raccogliete i frutti.